[쿠키 IT] KBS, MBC, YTN 등 주요 방송사와 농협·신한은행 등 금융권의 전산망을 완전히 마비시킨 ‘3·20 대란’의 악성코드가 한 해외 보안업체에서 이미 약 1년 전에 탐지하고 무료 안티바이러스까지 제공해 온 것이라는 주장이 나왔다. 이 주장이 맞다면 피해 방송사와 금융 기관의 보안 관리 부서나 외주 보안업체들은 비판을 면하기 어려울 것으로 보인다.

미국 보안업체 소포스는 20일 공식 웹진인 ‘네이키드 시큐리티(Naked Security)에서 ‘소포스가 한국 인터넷 공격에 사용된 멀웨어를 발견했다(SophosLabs identifies malware used in South Korean internet attack)’는 제목의 기사를 통해 “해당 악성코드는 ‘Mal/EncPk-ACE’라는 멀웨어로 감지됐으며, 이는 우리 보안전문가들이 ‘다크서울(DarkSeoul)’이라고 별칭을 지어놨다”고 밝혔다.

소포스는 “기이하게도 (이번 사건의 악성코드는) 그리 복잡한 멀웨어도 아니며 우리가 1년 전부터 탐지를 하고 있었다는 사실”이라며 “이같은 이유로 이번 공격이 북한이 일으킨 ‘사이버전쟁’이라고 보기엔 좀 성급해 보인다”고 전했다.

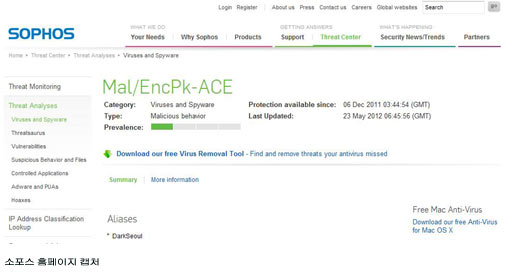

실제로 소포스는 공식 홈페이지의 ‘위협 센터’ 카테고리에서 ‘Mal/EncPk-ACE’를 소개하며 2011년 12월 6일부터 해당 안티바이러스 제공, 지난해 5월 23일 안티바이러스 업데이트 사실을 공개하고 있다. 공격 유형(Type)은 ‘악의적 행위(Malicious behavior)’, 유행 정도(Prevalence)는 가장 낮은 수준으로 밝히고 있다.

소포스는 “공격의 증거들을 역추적한 결과 ‘다크서울’이 ‘안랩’과 ‘하우리’ 안티바이러스에 대한 무력화 시도도 한 것으로 밝혀졌다”고 덧붙였다.

이에 대해 안랩 관계자는 “어디까지나 소포스의 주장일 뿐이며 해당 악성코드의 정확한 실체는 아직 알 수 없다”며 “과거 국내에서 일어난 한 대규모 정보유출 사건 당시 이를 촉발시켰던 악성코드를 안랩이 훨씬 전부터 탐지하고 있었던 것으로 밝혀진 적이 있다. 그만큼 이런 현상은 악성코드 세계에서 비일비재하게 일어나며 이런걸 가지고 어느 보안업체는 뛰어나고 어느 보안업체는 부족하다는 식으로 규정할 수는 없다”고 말했다.

국민일보 쿠키뉴스 김현섭 기자 afero@kmib.co.kr 트위터 @noonker